Hands-on Netzwerksicherheit

5 Tipps zur Erhöhung der Netzwerksicherheit.

Bedrohung durch Malware abwehren.

Wie können Unternehmen und Organisationen den Schutz von IT-Netzwerken verbessern?

Eines ist leider sicher: Parallel zu der stark wachsenden Digitalisierung nimmt die Anzahl der Angriffe auf IT-Systeme und damit auch auf die Netzwerksicherheit exponentiell zu. Ein jedes Sicherheitskonzept muss diesem dynamischen Geschehen Rechnung tragen und sich kontinuierlich der aktuellen Bedrohungslage anpassen. Ein wirksames IT-Sicherheitskonzept agiert nach dem „Zwiebel-Prinzip“ - so können die Angriffe durch verschiedene Schichten abgefangen werden, die jeweils ein ansteigendes Sicherheitslevel repräsentieren.

Aktuelle Netzwerksicherheit nach NIS2-Vorgaben

Netzwerksicherheit entwickelt sich stetig weiter und muss neuen Herausforderungen trotzen. Die EU-Richtlinie NIS2 zur Netzwerk- und Informationssicherheit reagiert nun auf diesen Anspruch und definiert klare Vorgaben und Sanktionen, um die Cybersicherheit in Unternehmen der EU zu erhöhen. Sind Sie betroffen? Und wenn dem so ist, was bedeutet das? Machen Sie den NIS2-Check und informieren Sie sich gerne auf unserer Themenseite:

Mehr IT-Sicherheit

5 wichtige Hinweise zur Erhöhung der Netzwerksicherheit

Die IT-Sicherheit soll Unternehmen sowie Organisationen und deren Daten gegen Schaden und Bedrohungen schützen. Dabei geht es im Kern um den Schutz von IT-Systemen. Und zu diesen schutzbedürftigen IT-Systemen zählen auch die IT-Netzwerke. Wir empfehlen fünf wesentliche Schutzmaßnahmen für das IT-Netzwerk zur Verbesserung der IT-Sicherheit und damit auch der Netzwerksicherheit:

1.

Setzen Sie als zentrales Gateway ein Unified Threat Management (UTM)-System ein. Eine solche zentrale Cybersecurity-Komplettlösung realisiert den zuverlässigen Schutz von Netzwerken und Daten vor ungewünschten Inhalten wie Spam, Viren oder Malware.

2.

Segmentieren Sie Ihre Systeme. Durch das Trennen von Netzen können unberechtigte Zugriffe auf sensible Firmendaten besser eingegrenzt oder zeitlich limitiert werden. Besonders umfassend ist eine feingranulare Segmentierung nach Benutzer und Anwendung entsprechend des Zero-Trust-Prinzips, z.B. mit dem LANCOM Trusted Access Client.

3.

Nutzen Sie im Wireless LAN bestenfalls den aktuellen Sicherheitsstandard WPA3, mindestens aber die Sicherheitsstandards WPA2 oder WPA2 Enterprise (802.1X).

4.

Bewahren Sie die Kontrolle über eingesetzte Software auf den Arbeitsgeräten. Durch eine zentrale Rechnerverwaltung können Sie genau bestimmen, was Ihr Benutzer beispielsweise selber installieren darf oder ob bestimmte Funktionen nur berechtigten Administratoren vorbehalten bleiben.

5.

Schützen Sie Ihre IT-Systeme durch den Einsatz einer Netzwerkzugangskontrolle. Die Network Access Control (NAC)-Technik unterstützt die Abwehr von unautorisierten Zugriffen aus dem Netzwerk und kann zur Durchsetzung der Endgeräte-Compliance helfen, indem Sie Endgeräte während der Authentifizierung auf ihre Richtlinienkonformität überprüft. z. B. ob der Virenschutz aktuell ist.

Zusätzlich

Sichern Sie jedes einzelne Gerät bestmöglich gegen Cyberangriffe! Worauf Sie bei Ihren Gateways, Routern, Switches und Access Points genau achten sollten und wie Sie das Security-Bewusstsein aller Mitarbeiter in Ihrem Unternehmen erhöhen, lesen Sie hier.

Hands-On Tipps vom LANCOM Security-Experten Steffen Unland

Die passende Firewall auswählen

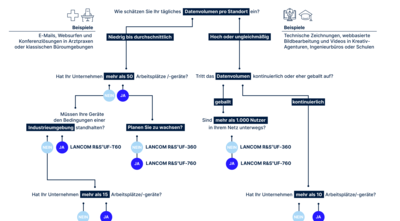

Wenn es um Cyberschutz geht, ist Individualismus meistens etwas Gutes – sowohl was Passwörter betrifft, als auch bei der Auswahl der besten Firewall für Ihr Unternehmen. Je genauer Ihre Firewall auf Ihr Datenvolumen, die Anzahl an verbundenen Geräten oder auf typische Datenaufkommensmuster ausgerichtet ist, desto besser kann sie Ihr Netzwerk schützen. Mit dem Firewall-Matchmaker von LANCOM nehmen Sie diese Ausrichtung innerhalb von kürzester Zeit vor. Mit schnellen Antworten auf nur wenige Fragen finden Sie die maßgeschneiderte Firewall für Ihre Zwecke unmittelbar, ganz ohne langes Grübeln:

Geräte gegen Cyberangriffe absichern

Netzwerksicherheit bedeutet nicht zwangsläufig teure Neuanschaffungen. Auch Ihre Bestandgeräte können die IT-Security im Unternehmen stärken – und das sofort!

In wahrer Hands-On-Manier können Sie direkt beim Lesen dieses Artikels ohne Wartezeit oder Zusatzkosten die Geräteeinstellungen Ihrer Router, Gateways, Firewalls, Switches und Access Points überprüfen und deren Sicherheit erhöhen.

Effektive Sofortmaßnahmen für mehr Netzwerksicherheit ergreifen

Aus den Erfahrungen Anderer lernen

Hands-on bedeutet Praxiserfahrung! Neben Tipps und Hinweisen helfen vor allem Erfahrungsberichte, um einen Eindruck von der tatsächlichen Arbeit mit den LANCOM R&S®Unified Firewalls zu gewinnen.

Bestens geschützte Finanzen

Finanzdaten zählen zu den für Kunden pikantesten und für Hacker heiß begehrtesten Daten. Umso wichtiger ist es, sie ordnungsgemäß zu schützen. Die Otto M. Schröder Bank AG hat daher das WLAN Ihrer Filiale aufgerüstet. Mit Backdoor-freien Netzwerkkomponenten, Content Filter und Hochverfügbarkeitsfunktionen ist die Bank gegen Netzwerkausfälle und Angriffe gut geschützt und profitierte von einem nahtlosen Roll-Out mitten im laufenden Geschäftsalltag mithilfe der LANCOM Management Cloud.

Absicherung für Security-Innovationen

Wer mit neuen Ideen für mehr Cybersicherheit sorgen möchte, braucht vor allem eines: Auch selbst ein bestens abgesichertes Netzwerk. Die Agentur für Innovation in der Cybersicherheit GmbH (kurz: Cyberagentur) hat genau das erkannt und mit LANCOM Komponenten und einer hochsicheren LANCOM Management Cloud Private Appliance umgesetzt. Denn auch sichere Lieferketten und Soft- und Hardware Engineered in Germany, wie sie die Cyberagentur bei LANCOM gefunden hat, spielen eine große Rolle bei der Netzwerksicherheit.

Maschinennetz-Fernwartung via VPN

Wenn es kein schwaches Glied in der Kette gibt, kann es auch keine negative Kettenreaktion geben: Gerade bei VPN-Verbindungen müssen alle Standorte bestens abgesichert sein. Lesen Sie gerne, wie die OPTIMA Unternehmensgruppe mit diversen UTM-Funktionen für eine verantwortungsvolle und clevere Security-Lösung im Bereich VPN-Fernwartung sorgt!

Security-Komplett-Paket für Arztpraxen

Ob Angriffe auf das Immunsystem oder auf das IT-Netzwerk – durch die Kooperation von Hasomed, LOOMA und LANCOM sind Sie dem nie wieder schutzlos ausgeliefert. Erfahren Sie, wie die Sicherheitsanforderungen von therapeutischen und ärztlichen Praxen und die IT-Sicherheitsrichtlinie der Kassenärztlichen Bundesvereinigung (KBV) genauestens berücksichtigt und unter höchstem Datenschutz umgesetzt werden!

Cyber Security neu gedacht

„Cyberattacken sind allgegenwärtig und eine enorme Bedrohung für die gesamte Wirtschaft, ganz unabhängig von Größe und Branche. Der rasante Anstieg von mobiler Arbeit und Cloud-Diensten trägt sein Übriges dazu bei, um Unternehmen noch anfälliger für Cyberangriffe zu machen. Wo auf der einen Seite eine Erhöhung der Flexibilität durch Remote-Arbeit und Cloud-Dienste erreicht wird, schaffen die neuen Strukturen gleichzeitig neue Angriffsvektoren für Cyberkriminelle, die bei IT-Sicherheitsexperten die Alarmglocken schrillen lassen müssen.“ – techconsult Studie aus dem Jahr 2022

Netzwerksicherheit sichern – Bedrohung durch Malware abwehren

Sichere Verbindungsarten

Immer wenn Daten digital ausgetauscht werden, sind IT-Netzwerke notwendig. Das können Verbindungen innerhalb eines Unternehmens sein, Kommunikation zwischen Standorten eines Unternehmens oder die Anbindung an Rechenzentrum oder Cloud. Eine sichere Kommunikation zwischen verschiedenen Niederlassungen kann zentral über ein VPN in eine Zentrale oder dezentral über Netzwerksicherheit an jedem Standort erreicht werden

(Cloud-managed) VPN mit Zero-Trust-Option

VPN steht dabei für Virtual Private Network. Über einen Datentunnel wird eine sichere Verbindung zwischen verschiedenen Teilen des Unternehmens hergestellt. „Zero Trust“ beschreibt wiederum eine noch feingliedrigere Zugangsregelung mit dedizierten Freigaben einzelner Applikationen pro Benutzer. Beide Konzepte eignen sich ideal für hybride Arbeitsumgebungen mit Homeoffice, mobilen und externen Mitarbeitenden.

Der LANCOM Trusted Access Client vereint beide Remote Access-Modelle: Als Cloud-managed VPN-Client erleichtert er die Verwaltung von VPN-Zugängen und ermöglicht beispielsweise lokale Benutzertabellen oder die Integration eines Active Directorys. Mit aktiviertem Zero-Trust-Prinzip bietet er zusätzlich dazu durch Mikrosegmentierung lateralen Schutz vor der internen Ausbreitung von Schadsoftware.

ZTNA

Ein recht neues und zukunftsweisendes Konzept zur sicheren Kommunikation zwischen Unternehmensbereichen und Mitarbeitern stellt die „Zero Trust Network Architecture (ZTNA)" dar.

Hierbei werden Zugangsrechte und die dazugehörigen Schutzmaßnahmen zentral von einem ZTNA-Broker geregelt und so feingranulare Berechtigungen und Security-Stufen je Mitarbeitenden und Service verteilt. In der Endausbaustufe einer ZTNA-Infrastruktur ist also ein traditioneller VPN-Client nicht mehr notwendig. Der LANCOM Trusted Access Client bietet hierbei eine besonders sichere und digital souveräne Möglichkeit, das Zero-Trust-Prinzip im eigenen Unternehmen zu etablieren.

Sicherheit schwarz auf weiß

Schluss damit, um den heißen Brei herum zu reden! Sie sind hier, um das Thema Netzwerksicherheit ernsthaft anzupacken. Wir auch. Darum haben wir eine ganze Palette unserer Router mit dem IT-Sicherheitskennzeichen des Bundesamts für Sicherheit in der Informationstechnik (BSI) ausgestattet. So können LANCOM KundInnen durch den Scan eines QR-Codes genau sehen, inwiefern die jeweiligen Produkte den vom BSI vorgegebenen Sicherheitsanforderungen entsprechen und alle relevanten IT-Security-Informationen einsehen – für bewusste, klare und informierte Kaufentscheidungen.

Downloads & Links

Infopaper: Avira Protection Cloud

Infopaper: LMC (Public) Datenschutz und Datensicherheit

Techpaper: Cloud-managed Security

Whitepaper: Netzwerktransparenz durch DPI und Verschlüsselungsproxys

Whitepaper: Home-Office – Sicheres Arbeiten von Zuhause

Whitepaper: Session Border Controller

Weitere Anregungen für Netzwerksicherheit

Entdecken Sie weitere Impulse zur Steigerung Ihrer Netzwerksicherheit.

Ihre Fragen beantworten wir gerne!

Ihr direkter Draht zu uns

Die meisten Fragen lassen sich im direkten Kontakt am besten klären.

Wir freuen uns darauf, Ihre Fragen und Wünsche telefonisch oder über das Kontaktformular zu beantworten.

Vertrieb Deutschland

+49 (0)2405 49936 333 (D)

+49 (0)2405 49936 122 (AT, CH)