Anmerkung: Der Anwender benötigt für Erstellung, Auswahl, Änderung und Zuweisung der Profile die entsprechenden Zugriffsrechte.

In LANconfig erfolgt die Profil-Erstellung unter .

Anmerkung: Standardmäßig sind bereits drei Profile für gängige Anwendungsszenarien angelegt.

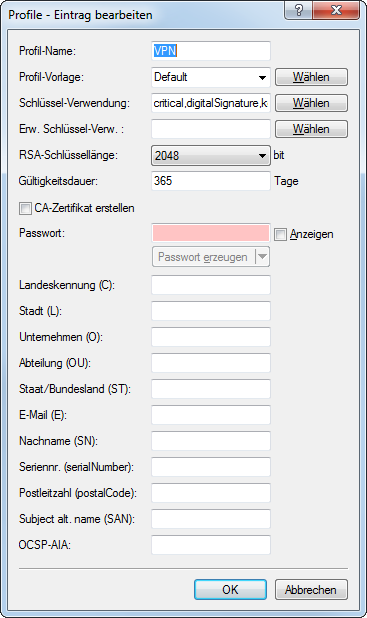

- Profil-Name

- Der eindeutige Name des Profils.

- Profil-Vorlage

- Wählen Sie hier ggf. eine passende Profil-Vorlage aus. In der Profil-Vorlage ist festgelegt, welche Zertifikatsangaben notwendig und welche änderbar sind. Die Vorlagen-Erstellung erfolgt unter .

- Schlüssel-Verwendung

- Gibt an, für welche Verwendung das Profil einzusetzen ist. Die folgenden Verwendungen stehen über die Schaltfläche Wählen zur Auswahl:

Tabelle 1. Zur Verfügung stehende Schlüssel-Verwendungen Wert Bedeutung critical Ist diese Einschränkung gesetzt, ist es immer erforderlich, die Schlüsselverwendungs-Erweiterung zu beachten. Wird die Erweiterung nicht unterstützt, wird das Zertifikat als nicht gültig abgelehnt. digitalSignature Ist diese Option gesetzt, wird der öffentliche Schlüssel für digitale Signaturen verwendet. nonRepudiation Ist diese Option gesetzt, wird der Schlüssel für digitale Signaturen eines Nichtabstreitbarkeitsservice verwendet. D. h., dass dieser eher einen langfristigen Charakter besitzt, wie z. B. ein Notariatsservice. keyEncipherment Ist diese Option gesetzt, wird der Schlüssel für die Verschlüsselung von anderen Schlüsseln oder Sicherheitsinformation verwendet. Es ist möglich, die Verwendung mit encipher only und decipher only einzuschränken. dataEncipherment Ist diese Option gesetzt, wird der Schlüssel zur Verschlüsselung von Benutzerdaten (außer andere Schlüssel) verwendet. keyAgreement Ist diese Option gesetzt, wird der "Diffie-Hellman" Algorithmus für die Schlüsselvereinbarung verwendet. keyCertSign Ist diese Option gesetzt, wird der Schlüssel für die Verifikation von Signaturen auf Zertifikaten verwendet. Dies ist z. B. für CA-Zertifikate sinnvoll. cRLSign Ist diese Option gesetzt, wird der Schlüssel für die Verifikation von Signaturen auf CRLs verwendet. Dies ist z. B. für CA-Zertifikate sinnvoll. encipherOnly Ist nur mit der Schlüsselvereinbarung nach Diffie Hellman (keyAgreement) sinnvoll. decipherOnly Ist nur mit der Schlüsselvereinbarung nach Diffie Hellman (keyAgreement) sinnvoll. Anmerkung: Eine kommagetrennte Mehrfachauswahl ist möglich. - Erw. Schlüssel-Verw.

- Gibt an, für welche erweiterte Verwendung das Profil einzusetzen ist. Die folgenden Verwendungen stehen über die Schaltfläche Wählen zur Auswahl:

Tabelle 2. Erweiterte Verwendungen Wert Bedeutung critical serverAuth SSL/TLS-Web-Server-Authentifizierung clientAuth SSL/TLS-Web-Client-Authentifizierung codeSigning Signierung von Programmcode emailProtection E‑Mail-Schutz (S/MIME) timeStamping Daten mit zuverlässigen Zeitstempeln versehen msCodeInd Microsoft Individual Code Signing (authenticode) msCodeCom Microsoft Commercial Code Signing (authenticode) msCTLSign Microsoft Trust List Signing msSGC Microsoft Server Gated Crypto msEFS Microsoft Encrypted File System nsSGC Netscape Server Gated Crypto Anmerkung: Eine kommagetrennte Mehrfachauswahl ist möglich. - RSA-Schlüssellänge

- Gibt die Länge des Schlüssels an.

- Gültigkeitsdauer

- Gibt die Zeitdauer in Tagen an, für die der Schlüssel gültig ist. Nach Ablauf dieser Frist verliert der Schlüssel seine Gültigkeit, falls der Anwender ihn nicht vorher erneuert.

- CA-Zertifikat erstellen

- Gibt an, ob es sich um ein CA-Zertifikat handelt.

- Passwort

- Passwort, um die PKCS12-Zertifikatsdatei abzusichern.

Die folgenden Eingaben dienen zur Erstellung einer Zertifikats-ID. Zur Auswahl stehen die folgenden Optionen:

- Landeskennung (C)

- Geben Sie die Staatenkennung ein (z. B. "DE" für Deutschland). Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter C= (Country).

- Stadt (L)

- Geben Sie den Ort ein. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter L= (Locality).

- Unternehmen (O)

- Geben Sie das Unternehmen an, welches das Zertifikat ausstellt. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter O= (Organization).

- Abteilung (OU)

- Geben Sie die Abteilung an, die das Zertifikat ausstellt. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter OU= (Organization Unit).

- Staat / Bundesland (ST)

- Geben Sie das Bundesland ein. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter ST= (STate).

- E‑Mail (E)

- Geben Sie eine E‑Mail-Adresse ein. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter emailAddress=.

- Nachname (SN)

- Geben Sie einen Nachnamen ein. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter SN= (SurName).

- Seriennr. (serialNumber)

- Geben Sie eine Seriennummer ein. Im Zertifikat erscheint dieser Eintrag unter serialNumber=.

- Postleitzahl (postalCode)

- Geben Sie die Postleitzahl des Ortes ein. Im Subject oder Issuer des Zertifikates erscheint dieser Eintrag unter postalCode=.

- Subject alt. Name (SAN)

- Mit dem "Subject-Alternative-Name" (SAN) verknüpfen Sie weitere Daten mit diesem Zertifikat. Die folgenden Daten sind möglich:

- E‑Mail-Adressen

- IPv4- oder IPv6-Adressen

- URIs

- DNS-Namen

- Verzeichnis-Namen

- Beliebige Namen

- OCSP-AIA

- Dieses Feld wird für den OCSP-Server benötigt. Es enthält den Namen oder die IP-Adresse, unter dem der OCSP-Server für die OCSP-Clients erreichbar ist. Siehe OCSP-Server.

Anmerkung: Der Zertifikatersteller vergibt den allgemeinen Namen "CN". Die Angabe des "CN" ist mindestens erforderlich.