Ausgangsszenario: Zwei LANCOM Router sind über eine WAN-Verbindung miteinander verbunden und sollen mit Hilfe einer zertifikatsbasierten IKEv2-VPN-Verbindung sicher miteinander kommunizeiren. Als Router kommen LANCOM Central Site Gateways, WLAN Controller oder LANCOM Router mit aktivierter VPN 25-Option (bei Verwendung der Smart Certificate Funktion) in Frage.

Anmerkung: Eine bestehende WAN-Verbindung zwischen beiden Geräten wird

vorausgesetzt.

Anmerkung: Die Zertifikate für die beteiligten LANCOM Router wurden bereits erstellt.

-

Aktivieren der Zertifizierungsstellen-Funktion im LANCOM Router der Zentrale

Anmerkung: In diesem Konfigurationsbeispiel soll der LANCOM Router in der Zentrale als CA für die Erstellung der Zertifikate verwendet werden (Smart Certificate Funktion). Wenn Sie Zertifikate einer anderen CA verwenden möchten, müssen Sie die CA des LANCOM Routers nicht verwenden und können diesen Konfigurationsschritt überspringen.

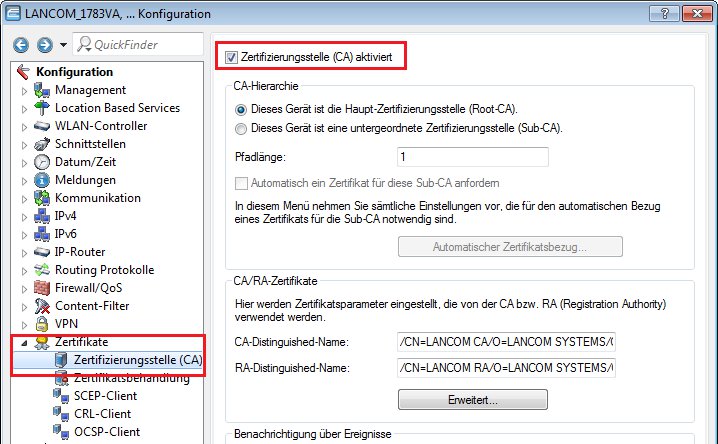

- Öffnen Sie die Konfiguration des LANCOM Routers der Zentrale in LANconfig und wechseln Sie in das Menü Zertifikate > Zertifizierungsstelle (CA).

-

Haken Sie die Option Zertifizierungsstelle (CA) aktiviert

an. Der LANCOM Router soll als

Haupt-Zertifizierungsstelle (Root-CA) arbeiten.

Anmerkung: Alle anderen Parameter belassen wir in diesem Konfigurationsbeispiel bei den voreingestellten Werten.

-

Hochladen der Zertifikate in die LANCOM Router

-

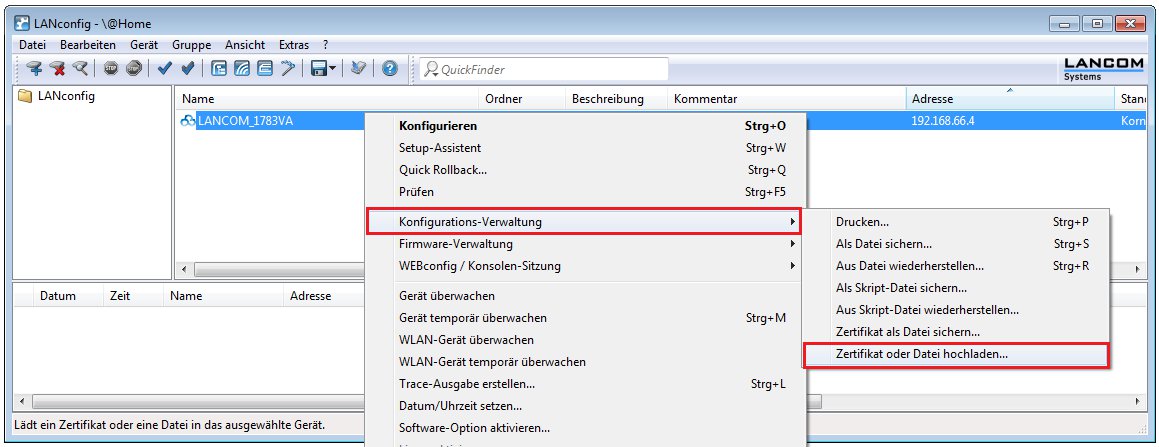

Führen Sie jeweils einen rechten Mausklick auf den LANCOM Router in LANconfig aus und wählen

Sie die Option Konfigurations-Verwaltung > Zertifikat oder Datei hochladen.

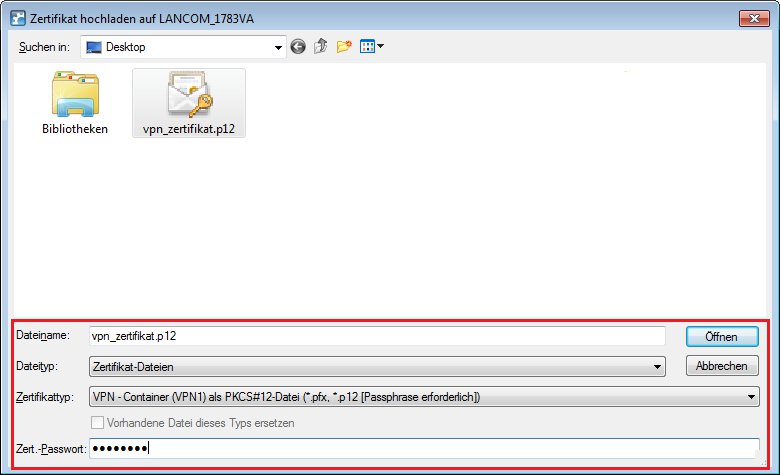

- Wählen Sie im folgenden Dialog die jeweilige Zertifikatsdatei für den LANCOM Router aus.

- Im Feld Zertifikattyp müssen Sie einen VPN-Container auswählen.

-

Im Feld Zert.-Passwort müssen Sie das Passwort der

Zertifikatsdatei eintragen. Klicken Sie dann auf Öffnen um den

Hochladevorgang zu starten.

-

Führen Sie jeweils einen rechten Mausklick auf den LANCOM Router in LANconfig aus und wählen

Sie die Option Konfigurations-Verwaltung > Zertifikat oder Datei hochladen.

-

Konfigurieren der zertifikatsbasierten VPN-Verbindung im LANCOM Router der Zentrale

-

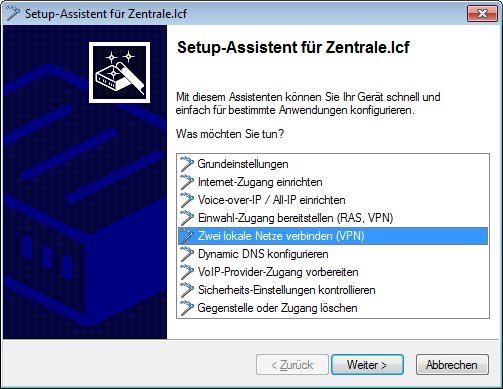

Starten Sie den Setup-Assistent in LANconfig und wählen Sie die Option

Zwei lokale Netze verbinden (VPN).

-

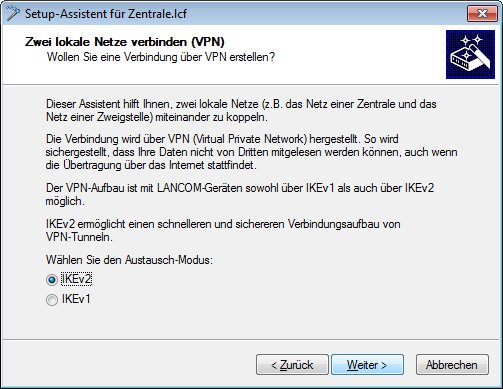

Es soll eine IKEv2-VPN-Verbindung erstellt werden.

-

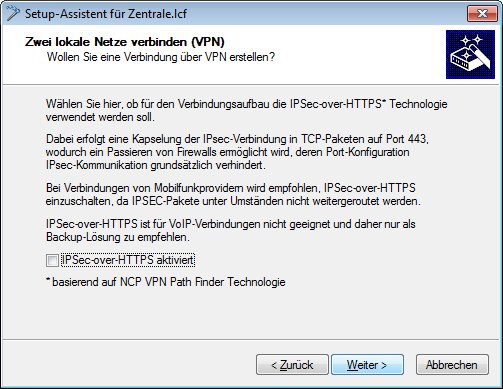

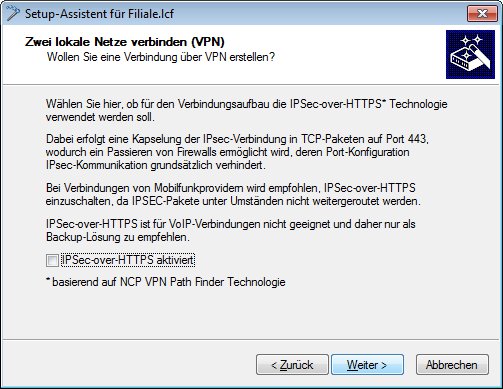

IPSec-over-HTTPS wird in diesem Konfigurationsbeispiel nicht

verwendet.

-

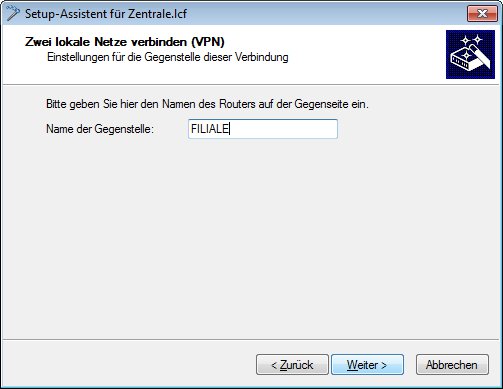

Geben Sie eine Namensbezeichnung für den LANCOM Router auf der

Gegenseite an.

- In den folgenden zwei Dialogen können Sie beliebige Werte eintragen, da diese später in der Konfiguration des LANCOM Routers manuell durch Zertifikats-Authentifizierungs-Parameter ersetzt werden.

-

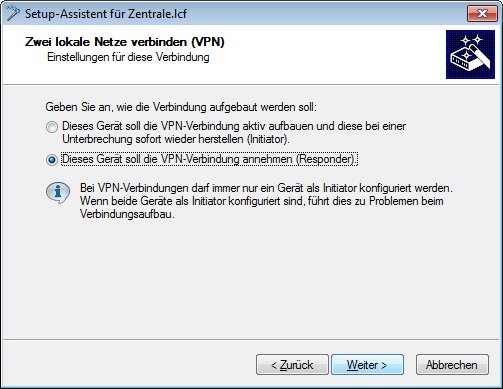

Da der LANCOM Router in der

Zentrale die VPN-Verbindung annimmt, muss keine Gateway-Adresse eingetragen werden.

Geben Sie das lokale Netzwerk an, welches auf der Gegenseite erreicht werden

soll.

-

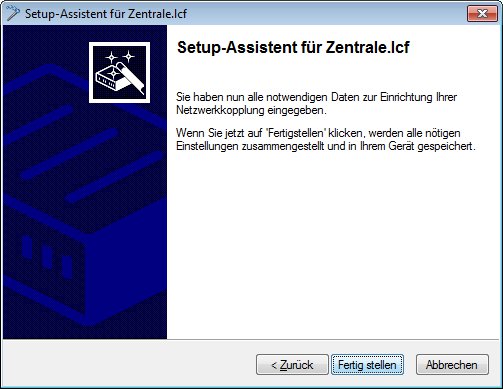

Klicken Sie auf Fertig stellen um den Setup-Assistent zu

beenden und die Konfiguration in den LANCOM Router zurück zu schreiben.

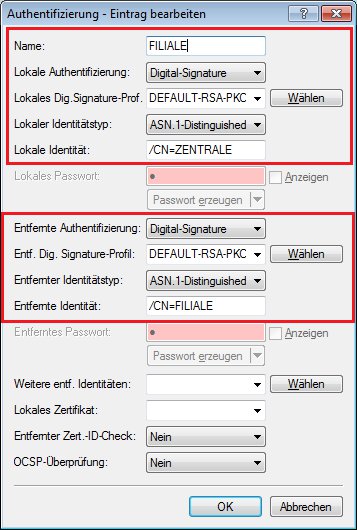

- Öffnen Sie die Konfiguration des LANCOM Routers in LANconfig und wechseln Sie in das Menü VPN > IKEv2/IPSec > Authentifizierung.

- Wählen Sie den bestehenden Eintrag für die zertifikatsbasierte VPN-Client-Verbindung aus (hier: FILIALE).

- Passen Sie die Parameter für die lokale und entfernte Authentifizierung jeweils auf die Werte Digital-Signature und ASN.1 Distinguished Name an.

- Tragen Sie als lokale Identität den Namen des Zertifikats vom LANCOM Router der Zentrale ein.

-

Tragen Sie als entfernte Identität den Namen des Zertifikats

vom LANCOM Router der Filiale

ein.

- Schreiben Sie die Konfiguration in den LANCOM Router der Zentrale zurück.

-

Starten Sie den Setup-Assistent in LANconfig und wählen Sie die Option

Zwei lokale Netze verbinden (VPN).

-

Konfigurieren der zertifikatsbasierten VPN-Verbindung im LANCOM Router der Filiale

-

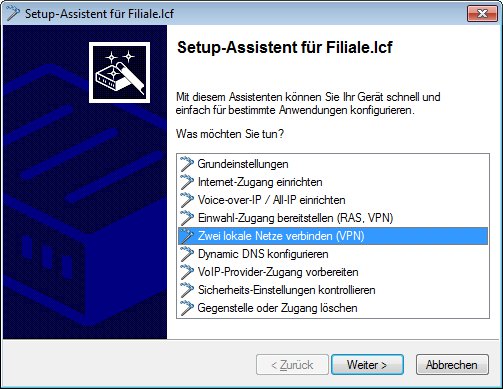

Starten Sie den Setup-Assistenten in LANconfig und wählen Sie die Option

Zwei lokale Netze verbinden (VPN).

-

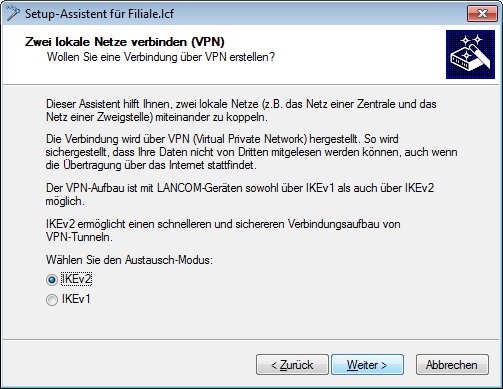

Es soll eine IKEv2-VPN-Verbindung erstellt werden.

-

IPSec-over-HTTPS wird in diesem Konfigurationsbeispiel nicht

verwendet.

-

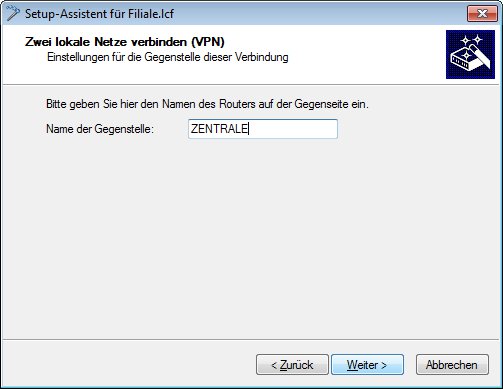

Geben Sie eine Namensbezeichnung für den LANCOM Router auf der

Gegenseite an.

- In den folgenden zwei Dialogen können Sie beliebige Werte eintragen, da diese später in der Konfiguration des LANCOM Routers manuell durch Zertifikats-Authentifizierungs-Parameter ersetzt werden.

-

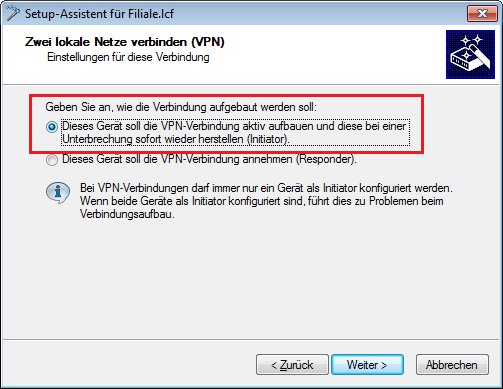

Der LANCOM Router in der Filiale

soll die VPN-Verbindung zur Zentrale aufbauen.

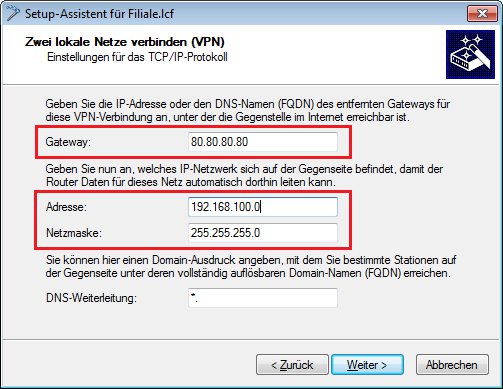

- Da der LANCOM Router in der Filiale die VPN-Verbindung zur Zentrale aufbaut, muss die Gateway-Adresse der Zentrale eingetragen werden.

-

Geben Sie das lokale Netzwerk an, welches auf der Gegenseite erreicht werden

soll.

-

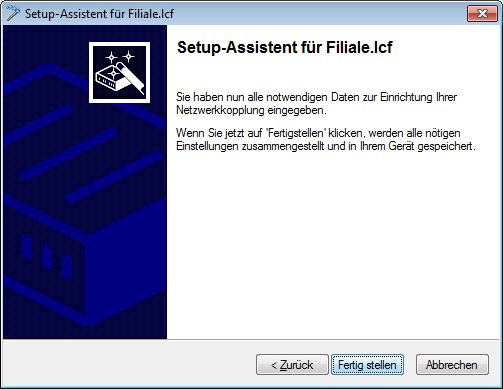

Klicken Sie auf Fertig stellen um den Setup-Assistenten zu

beenden und die Konfiguration in den LANCOM Router zurück zu schreiben.

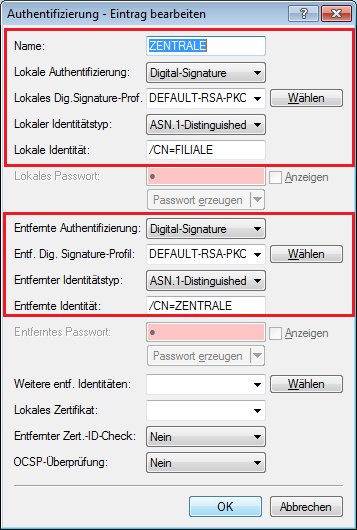

- Öffnen Sie die Konfiguration des LANCOM Routers in LANconfig und wechseln Sie in das Menü VPN > IKEv2/IPSec > Authentifizierung.

- Wählen Sie den bestehenden Eintrag für die zertifikatsbasierte VPN-Verbindung aus (hier: ZENTRALE).

- Passen Sie die Parameter für die lokale und entfernte Authentifizierung jeweils auf die Werte RSA-Signature und ASN.1 Distinguished Name an.

- Tragen Sie als lokale Identität den Namen des Zertifikats vom LANCOM Router der Filiale ein.

-

Tragen Sie als entfernte Identität den Namen des Zertifikats

vom LANCOM Router der Zentrale

ein.

- Schreiben Sie die Konfiguration in den LANCOM Router der Filiale zurück.

Die zertifikatsbasierte IKEv2-VPN-Verbindung zur Zentrale wird nach kurzer Zeit aufgebaut. -

Starten Sie den Setup-Assistenten in LANconfig und wählen Sie die Option

Zwei lokale Netze verbinden (VPN).