Mit LANconfig konfigurieren Sie L2TP unter .

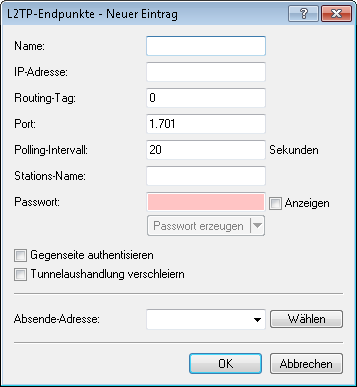

Die Tunnel-Konfiguration für der Steuerdaten eines L2TP-Tunnels zu einem Tunnelendpunkt erfolgt unter L2TP-Endpunkte.

- Name

- Namen des Tunnelendpunktes

- IP-Adresse

- IP-Adresse des Tunnelendpunktes (IPv4, IPv6, FQDN).

- Routing-Tag

- Routing-Tag der Route zum Tunnelendpunkt.

Anmerkung: Wenn für die Absende-Adresse eine Loopback-Adresse eingetragen ist und das Routing-Tag den Wert "0" besitzt, verwendet das Gerät das Routing-Tag der Loopback-Adresse.

- Port

- UDP-Port

- Polling-Intervall

- Poll-Intervall in Sekunden

- Stations-Name

- Name, mit dem sich das Gerät am Tunnelendpunkt authentifiziert

- Passwort

- Passwort, mit dem sich das Gerät am Tunnelendpunkt authentifiziert

- Gegenseite authentisieren

- Wenn zwei Tunnelendpunkte (LAC und LNS) sich gegenseitig authentifizieren sollen, um einen Tunnel aufzubauen, ist diese Option aktiv. In diesem Fall sind im Tunnelendpunkt Stations-Name und Passwort dieses Gerätes als Tunnelendpunkt konfiguriert und ebenfalls die Option Gegenseite authentisieren aktiv.

- Tunnelaushandlung verschleiern

- Wenn bereits die Aushandlung eines Tunnels zwischen LAC und LNS verschlüsselt erfolgen soll, ist diese Option aktiv. Hierbei ver- und entschlüsseln beide L2TP-Partner mit Hilfe eines gemeinsamen "preshared Secrets" bestimmte AVPs (Attribute Value Pair) der L2TP-Nachrichten.

- Absende-Adresse

- Hier können Sie optional eine Absende-Adresse konfigurieren, die das Gerät statt der ansonsten automatisch für die Zieladresse gewählten Absende-Adresse verwendet. Mögliche Werte sind:

- Name der IP-Netzwerke, deren Adresse eingesetzt werden soll.

- "INT" für die Adresse des ersten Intranets

- "DMZ" für die Adresse der ersten DMZ

- LB0 bis LBF für die 16 Loopback-Adressen

- Beliebige gültige IP-Adresse

Anmerkung: Wenn in der Liste der IP-Netzwerke oder in der Liste der Loopback-Adressen ein Eintrag mit dem Namen 'DMZ' vorhanden ist, verwendet das Gerät die zugehörige IP-Adresse.Wichtig: Sofern die hier eingestellte Absende-Adresse eine Loopback-Adresse ist, wird diese auch auf maskiert arbeitenden Gegenstellen unmaskiert verwendet.

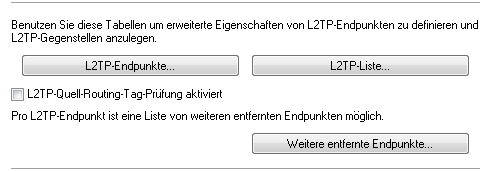

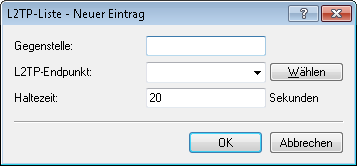

Unter L2TP-Liste verknüpfen Sie die L2TP-Gegenstellen mit einem zuvor konfigurierten Tunnelendpunkt.

- abgehende Verbindungen,

- ankommende Verbindungen mit einem Idle-Timeout ungleich "20" oder

- wenn ankommende Verbindungen nur einen bestimmten Tunnel nutzen sollen.

- Gegenstelle

- Name der L2TP-Gegenstelle

- L2TP-Endpunkt

- Name des Tunnelendpunktes, den diese Gegenstelle verwendet.

- Haltezeit

- Bestimmt, wie lange der L2TP-Tunnelendpunkt den Tunnel bei Inaktivität offen hält.

Bei ankommenden Tunnel-Anfragen erfolgt eine Prüfung entweder über RADIUS oder über einen Eintrag des anfragenden Hostes in der L2TP-Endpunkte-Tabelle. Existiert ein Tabellen-Eintrag mit identischer IP-Adresse (oder ist für diesen Eintrag keine IP-Adresse definiert), lässt das Gerät diesen Host für einen Tunnelaufbau zu.

Als zusätzliche Sicherung, um z. B. eine Verschlüsselung der L2TP-Sessions über IPSec zu ermöglichen, kann das Gerät darüber hinaus auch das Routing-Tag der Gegenstelle prüfen, über die es die Daten empfangen hat. Diese Option aktivieren Sie unter L2TP-Quell-Routing-Tag-Prüfung aktiviert.

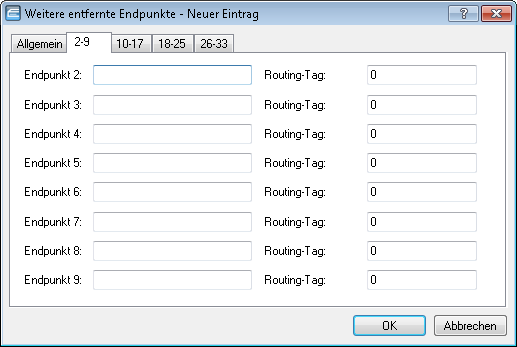

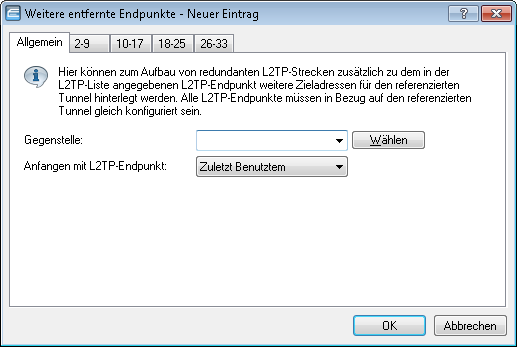

Um bis zu 32 zusätzliche Gateways je Tunnelendpunkt zu konfigurieren, klicken Sie auf Weitere entfernte Endpunkte.

- Gegenstelle

- Name des Tunnelendpunktes, wie er in der Tabelle L2TP-Endpunkte konfiguriert ist.

- Anfangen mit L2TP-Endpunkt

- Option zur Auswahl des nächsten Gateways. Folgende Auswahl ist möglich:

- Zuletzt Benutztem: Auswahl der zuletzt erfolgreichen Adresse

- Erstem: Auswahl des ersten Gateways in der Liste

- Zufall: Zufällige Auswahl eines Gateways aus der Liste

Auf den folgenden Reitern konfigurieren Sie die Namen sowie die jeweiligen Routing-Tags der alternativen Gateways.